En un escenario donde las amenazas cibernéticas evolucionan constantemente, las empresas enfrentan una decisión crucial: cómo estructurar sus pruebas de intrusión (pentest) para maximizar la protección de sus activos digitales. BrownPipe Consultoria, especializada en Seguridad de la Información desde hace más de 13 años, presenta un análisis sobre dos enfoques que vienen ganando relevancia en el mercado.

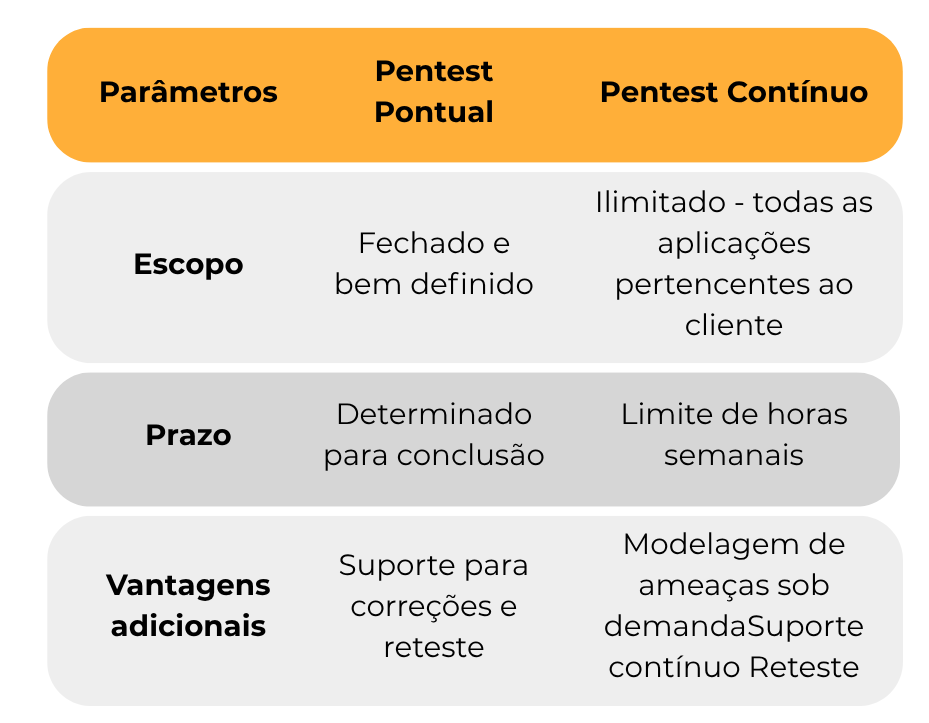

Las pruebas de intrusión — fundamentales para identificar vulnerabilidades antes de que se conviertan en incidentes de seguridad — pueden estructurarse de dos formas principales, cada una respondiendo a necesidades organizacionales específicas, tal como se presenta en la tabla a continuación.

Comparación entre las modalidades

El Pentest Puntual se caracteriza por la realización de pruebas sobre un conjunto específico de aplicaciones, con un alcance bien delimitado y un plazo determinado. Esta modalidad atiende a empresas que necesitan evaluaciones enfocadas en sistemas críticos o que han sido objeto de actualizaciones significativas.

Por otro lado, el Pentest Continuo ofrece un enfoque más amplio, permitiendo evaluaciones periódicas de todo el portafolio de aplicaciones de la organización. La flexibilidad en la priorización hace que esta modalidad sea especialmente atractiva para empresas en crecimiento o con desarrollo activo de nuevos sistemas.

El diferencial de BrownPipe

Independientemente de la modalidad elegida, el equipo de BrownPipe mantiene un soporte continuo para orientar la corrección de las vulnerabilidades identificadas, incluyendo la verificación de la efectividad de las implementaciones mediante retests.

Además, BrownPipe cuenta con un pentest diferenciado: a diferencia de las soluciones disponibles en el mercado que utilizan únicamente pruebas automatizadas, BrownPipe se enfoca en una verificación minuciosa, realizando pruebas manuales para identificar fallos que no son detectados por herramientas automatizadas.

Modelado de amenazas: el diferencial del Continuo

Un aspecto distintivo del Pentest Continuo es la inclusión de actividades de modelado de amenazas bajo demanda. Este servicio permite que las organizaciones reciban orientación proactiva durante el desarrollo de nuevos sistemas, identificando posibles riesgos de seguridad desde la fase de diseño.

El modelado de amenazas integrado al pentest continuo representa un cambio de paradigma: de la seguridad reactiva a la seguridad por diseño.

Criterios para la decisión

La elección entre las modalidades debe considerar factores como la madurez de la infraestructura de TI, la frecuencia de lanzamiento de nuevas aplicaciones, los recursos disponibles y la estrategia de seguridad corporativa. Las empresas con entornos estables pueden beneficiarse del modelo puntual, mientras que las organizaciones con desarrollo continuo tienden a obtener mayor valor del modelo continuo.

¿Necesita orientación sobre qué modalidad elegir?

Nuestro equipo de especialistas está listo para analizar su escenario específico y recomendar la estrategia más adecuada.